باجافزار WannaCry چگونه اشک شما را درمیآورد

برای گرفتار نشدن در در دام WannaCry از فعال بودن راهکارهای امنیتی خود خصوصا برای نسخههای سازمانی خود اطمینان حاصل کنید.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، باجافزاری با نام WannaCry سراسر جهان درگیر کردهاست. ازجمله قربانیان اصلی این باجافزار چندین بیمارستان در سراسر کشور بریتانیا و بزرگترین شرکت مخابراتی تلفنی اسپانیا به نام تلفنیکا بودهاست. به عبارتی بریتانیا و اسپانیا جزء اولین کشورهایی بودند که رسما بهعنوان قربانیان این حملات شناسایی شدهاند.

کارشناسان امنیتی میگویند حمله این باجافزار با استفاده از آسیبپذیریهای حیاتی بوده که توسط مایکروسافت در ۱۴ مارس (MS۱۷-۰۱۰) پچ شدهاست. .

درحالیکه مایکروسافت درحالحاضر بیشتر آسیبپذیریهای اکسپلویتشده را در سیستمعاملهای ویندوز پچ کردهاست، آسیبپذیریهایی که پچ نشدهاند نسبت به اکسپلویتهای نظیر EternalBlue، EternalChampion، EternalSynergy، EternalRomance، EmeraldThread و EducatedScholar آسیبپذیر هستند.

حال اکسپلویت ETERNALBLUE در اینترنت ابتدا توسط Shadowbrokers در ۱۴ آوریل ظاهر شد. اگرچه مایکروسافت در همان زمان پچ آن را صادر کرد، اما بسیاری از شرکتها تا به امروز آن را نصب نکردهاند و حالا مشاهده میکنیم که همین آسیبپذیریها سازمانهای بیتوجه را با مشکل روبرو کردهاست. در تصویر زیر مشاهده میکنید که بسیاری از سازمانها پچ منتشرشده را نصب نکردهاند:

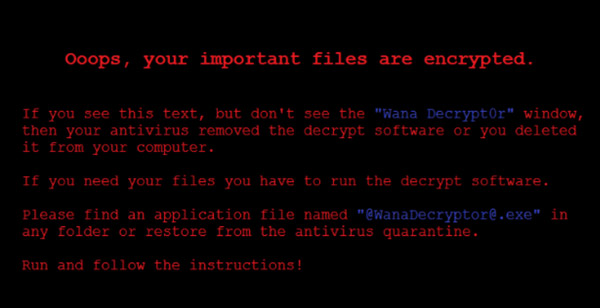

به گفته لابراتوار کسپرسکی شیوه عملکرد این باجافزار به گونهای است که WannaCry از طریق یک SMBv۲ کدهای مخرب خود را از راه دور در ویندوز مایکروسافت اجرا و سپس آنها را با پسوند "WCRY " رمزنگاری می کند و ابزاری برای رمزگشایی در اختیار قربانی قرار میدهد و بهازای رمزگشایی فایلهای رمزنگاری شده درخواست باج با واحد پول بیتکوین میکند. نرخ باج آنها برای این حمله ۶۰۰ است و این ابزار رمزگشا به چندین زبان زنده دنیا ترجمه شدهاست.

چرا سرویسهای درمانی بهداشتی (NHS)؟

بسیاری ازسرویسهای این بخش قدیمی هستند و در این بخش بسیاری از کامپیوترها ویندوز ایکسپی دارند که دیگر توسط مایکروسافت پشتیبانی نمیشود. از طرف دیگر اطلاعات در این بخش بسیار حیاتی و ارزشمند است و همین احتمالا دلیل توجه برنامهنویسان این باجافزار به این بخش است.

درصورتیکه کامپیوتر شما به این باجافزار آلوده شدهباشد کار چندانی نمیتوانید انجامدهید. اگر از اطلاعاتتان بکآپ دارید میتوانید کامپیوتر را کامل ریاستور کرده و دوباره از آن استفاده کنید. درصورتیکه از راهکارهای امنیتی اینترنت سکیوریتی و توتال سکیوریتی و یا نسخههای سازمانی استفاده میکنید، سیستم ناظر روی این راهکارها حملهWannaCry را مسدود خواهد کرد.

توصیههایی برای کاهش خطرات

• از فعال بودن راهکارهای امنیتی خود خصوصا برای نسخههای سازمانی خود اطمینان حاصل کنید؛

• پچ رسمی (MS۱۷-۰۱۰) مایکروسافت را که توسط آلودگی SMB در این حمله مورد استفاده قرار گرفت را نصب کنید؛

• در راهکارهای امنیتی خود مطمئن شوید که سیستم ناظر آن فعال باشد؛

• تمام سیستم خود را اسکن کنید. پس از تشخیص حمله، راهکار امنیتی بدافزار را با عنوان Trojan.Win۶۴.EquationDrug.gen شناسایی می کند و پس از آن سیستم را دوباره بوت کنید.

• مجدد تاکید میکنیم، پچ رسمی MS۱۷-۰۱۰ را نصب کنید.